GLOSARIO DE TERMOS DE SEGURIDADE

Certificado

Documento dixital emitido por unha entidade independente que garante a identidade dos sistemas e das persoas en Internet. A seguridade do certificado está protexida por técnicas criptográficas.

Código malicioso

Calquera programa cunha intención molesta, malévola ou ilegal. Xeralmente están deseñados para que se executen sen a intervención do usuario.

Contrasinal

Conxunto de letras, cifras e símbolos, incluso de frases, utilizado para autenticar usuarios nun sistema informático. Para que o uso de contrasinais sexa efectivo hai que elixilos de xeito que sexan difíciles de descubrir por un atacante.

Correos encadenados

Son mensajes de correo electrónico en los que se pide que el mensaje sea enviado a más gente para que estas personas también los reenvíen. Es una de las posibles fuentes de problemas con el correo electrónico, ya que a menudo llevan noticias falsas, pueden ser portadores de virus, etc.

Criptografía

Disciplina que se ocupa da seguridade da transmisión e almacenaxe da información.

Verme

Tipo de código malicioso cuxa característica principal é que copia duns sistemas a outros a través de Internet.

Denegación de servizo

Ataque informático que, sen que afecte á información que contén un sistema, déixao incapacitado para prestar ningún servizo. A denegación pode conseguirse mediante a saturación ou o bloqueo das máquinas.

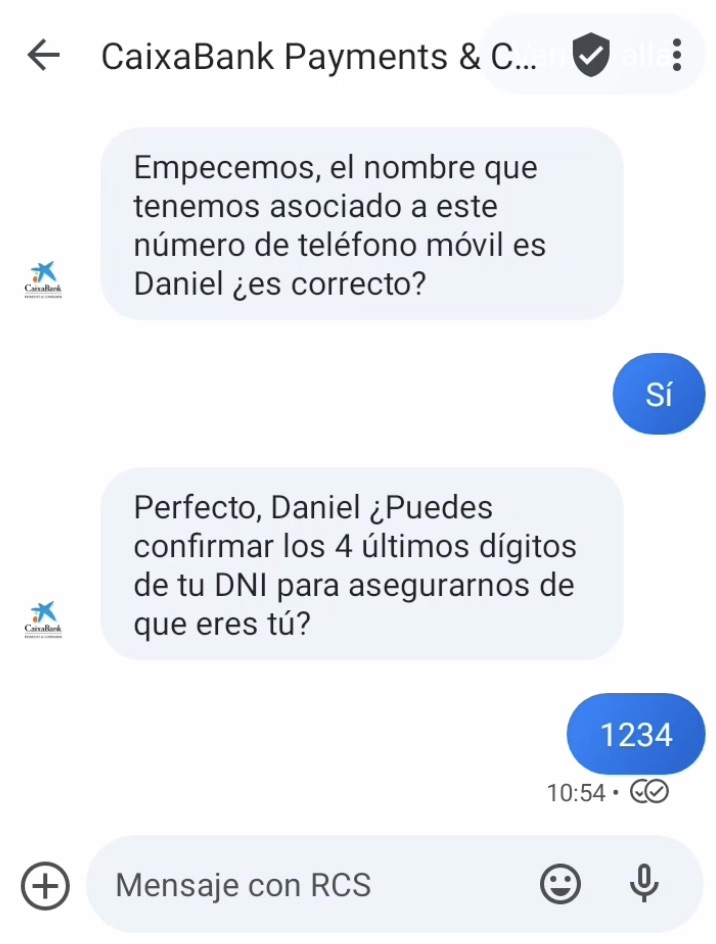

Enxeñaría social

Técnicas que intentan atacar a seguridade dos sistemas informáticos enganando os seus usuarios e os seus administradores. A maioría das técnicas de enxeñaría social son parecidas ás estafas.

Espías - Spyware

Os programas espía ou spyware son aplicacións maliciosas ou enganosas que se instalan de forma oculta canda outros programas que descarga o usuario. Este tipo de programas poden executar varias accións.

Algúns dedícanse a recompilar información do sistema no que están instalados para enviala a través de Internet; existen outros que mostran continuamente publicidade non desexada ou que modifican as páxinas visualizadas para incluír ligazóns que non estaban no orixinal. Todas esas accións enmascáranse con autorizacións confusas, polo que normalmente o usuario non é consciente diso.

Filtrado de contidos

Conxunto de tecnoloxías que permiten un control da información transmitida por servizos de Internet. O filtrado de contidos utilízase para bloquear virus enviados por correo electrónico, para controlar o acceso a Internet de menores etc.

Cookie

Información que, enviada por un servidor de Internet ao navegador, volve aparecer posteriormente en cada nova conexión. Pódense utilizar con intencións lexítimas, como a identificación de usuarios, ou malévolas, como a almacenaxe non consentida de pautas de navegación.

Intrusión

Ataque informático en que o atacante consegue obter un control completo sobre a máquina. Durante unha intrusión, o atacante pode obter e alterar todos os datos da máquina, modificar o seu funcionamento e incluso atacar novas máquinas.

Correo non desexado ou spam

Correo comercial non desexado enviado a través de Internet. O volume e o contido do spam poden dificultar considerablemente o uso de servizos do correo electrónico.

Phising

Os ataques chamados phishing utilizan mensaxes de correo enganosos e servidores fraudulentos para enganar os usuarios de servizos de Internet. No caso das entidades financeiras, o seu obxectivo é intentar que os usuarios divulguen os seus datos, como o número da tarxeta de crédito ou as claves de acceso PIN. Máis información sobre Phising.

Proxy o servidor intermediario

Sistema informático cuxa misión é facer de intermediario entre un sistema e outro a través de Internet. Entre as misións dun proxy está a de acelerar o seu acceso a Internet, filtrar os contidos aos que se accedeu e protexer os sistemas evitando a súa comunicación directa.

Sinatura electrónica

Información dixital asociada a unha operación en particular realizada en Internet que, xunto cos certificados, permite garantir a identidade dos participantes nunha transacción.

Devasa ou firewall

Sistema informático que controla a que máquinas e a que servizos se pode acceder dentro dunha rede. Pode tratarse dun sistema especializado ou dun programa instalado (firewall persoal). Cando este control de realiza sobre a información transmitida e non simplemente sobre a conexión, o sistema utilizado é un proxy.

Troiano

Código malicioso camuflado dentro doutro programa aparentemente útil e inofensivo. Os troianos poden ir dentro de programas coñecidos, de xeito que hai que controlar a fonte de onde se obtén o software.

Virus

É o tipo máis coñecido. É un programa que se copia dentro doutros programas e intenta reproducirse o maior número de veces posible. Aínda que non sempre é así, a maioría de veces o virus, ademais de copiarse, altera ou destrúe a información dos sistemas nos que se executa.

Cifrado

Codificación de datos mediante varias técnicas matemáticas que garanten a súa confidencialidade na transmisión.

Folleto CE: sobre os dereitos dos usuarios de servizos de pagamento derivados de PSD2